Открытый пакет elementary-data с более чем 1 миллионом загрузок в месяц оказался вредоносным — версия 0.23.3 похищала учетные данные пользователей. Разработчики настоятельно рекомендуют всем срочно обновиться до безопасной версии 0.23.4 и проверить свои системы на следы атаки. Этот случай вновь подчеркивает серьезность угрозы атак на цепочки поставок в open source-среде. Специалисты по безопасности призваны немедленно провести аудит и сменить все скомпрометированные ключи и токены.

Популярный пакет украл данные пользователей

Источники (1)

More from Кибербезопасность • Приватность

-

Microsoft устранила уязвимость в роли AI-агента

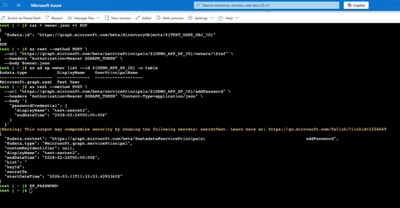

Компания Microsoft исправила критическую уязвимость в Entra ID, обнаруженную специалистами Silverfort, которая позволяла злоумышленникам с ролью Agent ID Administrator захватывать управление любыми сервисными учетными записями. Эта ошибка могла привести к полномочиям администратора в аренде, если были задействованы высокопривилегированные сервисные принципы. Обновление, выпущенное 9 апреля 2026 года, блокирует возможность назначения владельцев вне AI-агентов, устраняя опасный вектор атаки. Эксперты рекомендуют контролировать использование привилегированных ролей и изменения в сервисных учетных записях.

-

Medtronic подтвердила крупную утечку данных

Компания Medtronic, мировой лидер в производстве медицинского оборудования, официально подтвердила факт взлома своих корпоративных IT-систем после угрозы группы хакеров ShinyHunters, заявивших о краже более 9 миллионов записей с персональными данными. По заявлению компании, продукция и безопасность пациентов не пострадали, а бизнес-операции продолжаются без сбоев. Ведётся расследование, и в случае подтверждения утечки личных данных пострадавшим будет оказана поддержка. Случай подчёркивает важность защиты данных в медтехнологиях.

-

Активная эксплуатация уязвимости Windows Shell

Microsoft подтвердила активное использование критической уязвимости Windows Shell с идентификатором CVE-2026-32202, позволяющей злоумышленникам похищать конфиденциальные данные без участия пользователя. Эта дыра появилась из-за неполного исправления в феврале и применяется российской группировкой APT28 через вредоносные ярлыки Windows. Уязвимость позволяет автоматически устанавливать SMB-соединения и перехватывать аутентификационные хэши. Рекомендуется срочно установить последние обновления безопасности.

-

Утечка данных Checkmarx после атаки

Компания Checkmarx подтвердила утечку данных из своего репозитория GitHub после атаки на цепочку поставок 23 марта 2026 года. Киберпреступная группа LAPSUS$ опубликовала на тёмном вебе исходный код, ключи API и данные сотрудников, однако данные клиентов не пострадали. Взлом произошёл через вредоносное ПО, внедрённое в инструменты разработки, что затронуло и другие открытые проекты. Checkmarx заблокировала доступ к репозиторию и продолжает расследование, обещая незамедлительно уведомить клиентов при выявлении их данных.

-

Уязвимость Robinhood использована для фишинга

Злоумышленники воспользовались ошибкой в процессе создания аккаунта Robinhood, чтобы отправлять фишинговые письма с настоящего адреса noreply@robinhood.com, вводя пользователей в заблуждение о подозрительной активности на их счетах. Вредоносный HTML внедрялся в метаданные устройств, что позволяло создавать убедительные поддельные уведомления с ссылками на фишинговые сайты. Robinhood подтвердил, что утечки данных не было, и устранил уязвимость, убрав поле устройства из писем. Пользователям советуют удалять такие сообщения и не переходить по ссылкам.

-

В Канаде задержали троих за SMS-мошенничество

Канадская полиция арестовала троих мужчин, подозреваемых в масштабной SMS-фишинговой схеме с использованием устройства, имитирующего сотовые вышки. Мошенники рассылали поддельные сообщения тысячам пользователей, что привело к более чем 13 миллионам сбоев в сетях и могло помешать вызову экстренных служб. Это первый подобный случай в Канаде, а обвинения включают 44 преступления, в том числе мошенничество. Правоохранители призывают граждан быть осторожными с подозрительными сообщениями и не переходить по сомнительным ссылкам.

-

Возвращение GlassWorm через расширения VS Code

Киберисследователи обнаружили новую волну кампании вредоносного ПО GlassWorm, нацелившуюся на экосистему OpenVSX с помощью 73 «спящих» расширений VS Code, которые изначально безвредны, но после обновления становятся опасными. Шесть расширений уже активированы и крадут данные разработчиков и криптокошельки. Злоумышленники используют клонированные иконки и похожие названия, чтобы обмануть пользователей. Эксперты рекомендуют срочно проверить установленные расширения и сменить все ключи и пароли, поскольку атака продолжает развиваться.

-

Утечка данных ADT затронула 5,5 млн клиентов

Крупнейшая компания по охране домов ADT стала жертвой масштабной утечки данных, в результате которой пострадали личные данные 5,5 миллионов клиентов. Хакеры из группы ShinyHunters получили доступ к системе через фишинговую атаку на сотрудника с использованием Okta SSO, похитив имена, номера телефонов, адреса и частично номера соцстрахования и налоговых идентификаторов. Компания выявила взлом 20 апреля и начала расследование с привлечением экспертов, при этом платежные данные и системы безопасности не пострадали. Инцидент подчеркивает угрозу голосового фишинга и уязвимости корпоративных систем.

-

Голосовые дипфейки обходят защиту

В 2025 году количество атак с использованием голосовых дипфейков выросло на 680%, причём в США зафиксировано более 100 000 случаев, приведших к убыткам свыше 200 миллионов долларов за четыре месяца. Мошенники с помощью искусственного интеллекта подделывают голоса руководителей, заставляя сотрудников переводить крупные суммы, как это было в Сингапуре и у компании Arup. Инструменты для таких атак доступны бесплатно и легко обходят традиционные системы безопасности, поэтому главной защитой становится обучение персонала. Эксперты рекомендуют внедрять строгие протоколы проверки для предотвращения подобных мошенничеств.