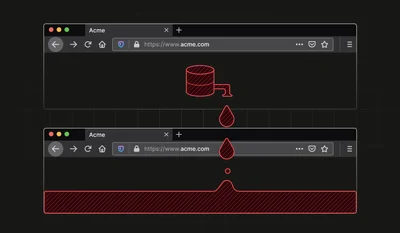

Виявлено серйозну вразливість у браузерах на базі Firefox, зокрема Tor Browser, яка дозволяє сайтам відстежувати користувачів у приватних сесіях через стабільний ідентифікатор, отриманий із порядку IndexedDB. Ця помилка порушує ізоляцію функції «Нова ідентичність» Tor, що унеможливлює повну розв’язку сесій. Mozilla вже випустила оновлення у Firefox 150 та ESR 140.10.0, але для повного усунення проблеми користувачам потрібно перезапустити браузер. Виправлення полягає у сортуванні метаданих IndexedDB, щоб заблокувати цей канал відстеження.

Вразливість Firefox пов’язує ідентичності Tor

Джерела (1)

More from Кібербезпека • Приватність

-

Головні загрози криптобезпеці 2026

Компанія CertiK попереджає, що у 2026 році найбільші криптовалютні атаки спричинять фішинг, дипфейки, атаки на ланцюги постачання та вразливості крос-чейн протоколів. Вже втрачено понад 600 мільйонів доларів, зокрема через масштабні атаки, пов’язані з Північною Кореєю, серед яких злом Kelp DAO на 293 мільйони доларів. Штучний інтелект ускладнює атаки, але й допомагає у захисті. Інвесторам радять перевіряти URL та використовувати холодні гаманці, а регулятори посилюють кібербезпеку.

-

Черв’як npm краде токени розробників

Виявлено нову атаку ланцюга постачання в npm, де шкідливий черв’як саморозповсюджується через скомпрометовані пакети, викрадаючи токени та облікові дані розробників. Зловмисники використовують postinstall-скрипти для крадіжки даних і повторної публікації заражених версій, що швидко розширює масштаби атаки. Фахівці Socket і StepSecurity попереджають, що шкідливий код також поширюється на Python-пакети, підвищуючи загрозу безпеці. Розробникам радять негайно видалити уражені пакети та змінити всі потенційно скомпрометовані секрети.

-

У Франції зламали агентство ID

Національне агентство Франції з управління паспортами та посвідченнями особи, ANTS, підтвердило витік даних, виявлений 15 квітня. За інформацією, хакер може мати до 19 мільйонів записів із персональними даними громадян, такими як імена, дати народження та адреси. Хоча масового розповсюдження інформації поки що не було, зловмисник намагається продати ці дані. Триває розслідування, а постраждалих попереджають про можливі шахрайські атаки.

-

Apple виправила вразливість iOS, що відкривала видалені повідомлення Signal

Apple випустила оновлення iOS 26.4.2, яке усуває критичну вразливість, що дозволяла ФБР отримувати видалені повідомлення Signal із iPhone. Проблема полягала у базі даних сповіщень, яка зберігала видалені повідомлення, даючи змогу правоохоронцям доступ навіть після видалення додатка. Оновлення покращує захист даних і гарантує повне видалення сповіщень. Користувачам iOS 26, iPadOS 26, iOS 18 та iPadOS 18 радять якнайшвидше оновити пристрої для збереження приватності.

-

Mirai атакує застарілі роутери D-Link

Нова кампанія шкідливого ПЗ Mirai експлуатує критичну вразливість CVE-2025-29635 у роутерах D-Link DIR-823X, підтримка яких завершилася у листопаді 2024 року. Виявлена у березні 2026 року командою Akamai SIRT, ця помилка дозволяє віддалено виконувати довільні команди через POST-запити. Оскільки виробник не планує випускати оновлення, користувачі залишаються вразливими. Рекомендується оновити пристрої на сучасніші та посилити захист роутерів.

-

Microsoft виправила критичну вразливість ASP.NET

Microsoft випустила позачергове оновлення для ASP.NET Core, яке усуває критичну вразливість CVE-2026-40372, що дозволяє зловмисникам підвищувати привілеї на Linux і macOS. Уразливість виявлена у версіях 10.0.0–10.0.6 пакета Microsoft.AspNetCore.DataProtection і пов’язана з некоректною перевіркою криптографічних підписів. Навіть після оновлення до 10.0.7 скомпрометовані токени залишаються дійсними, якщо не оновити ключі захисту. Розробникам радять негайно оновити свої додатки.

-

GitHub увімкнув телеметрію в CLI за замовчуванням

GitHub почав автоматично збирати псевдонімні телеметричні дані від користувачів свого командного інтерфейсу (CLI) без їх явної згоди. Це має допомогти компанії краще розуміти, як використовують функції, та покращувати CLI, зокрема для AI. Відсутність чітких повідомлень і автоматичне ввімкнення викликали занепокоєння щодо приватності. Користувачі можуть відмовитися від збору даних через змінні середовища або налаштування CLI.

-

Шкідливе ПЗ вразило ланцюг постачання Checkmarx

Дослідники з кібербезпеки виявили шкідливі Docker-образи та розширення VS Code, які атакували ланцюг постачання Checkmarx, зокрема офіційний репозиторій checkmarx/kics на Docker Hub. Зловмисники замінили офіційні теги на скомпрометовані версії, що дозволило викрадати дані під час сканування інфраструктури як коду. Це ставить під загрозу конфіденційні дані у Terraform і Kubernetes. Організаціям радять вважати свої секрети скомпрометованими та очікувати подальших оновлень.

-

Linux-варіант GoGra використовує Microsoft Graph API

Кіберзлочинна група Harvester розробила новий Linux-варіант бекдору GoGra, що використовує легітимний Microsoft Graph API для прихованого керування зараженими системами. Зловмисники маскують ELF-файли під PDF-документи та застосовують поштові скриньки Outlook як секретний канал зв’язку, що ускладнює виявлення. Це свідчить про розширення інструментарію Harvester поза межі Windows і загрозу для ширшого кола жертв у Південній Азії. Експерти попереджають про складність захисту через використання хмарної інфраструктури Microsoft.

-

Вразливість Terrarium від Cohere AI дозволяє запускати код з root

У відкритому проєкті Terrarium від Cohere AI виявлено критичну вразливість CVE-2026-5752 із рейтингом 9.3 CVSS, що дає змогу виконувати довільний код з правами root. Проблема пов’язана з обходом захисту через ланцюг прототипів JavaScript у середовищі Pyodide, що дозволяє вийти за межі контейнера. Оскільки проєкт більше не підтримується, виправлення не очікується, тому користувачам радять обмежити доступ і контролювати активність контейнерів. Фахівці рекомендують відключити функції запуску коду від користувачів і посилити мережеву безпеку.