Відкритий пакет elementary-data, який завантажують понад 1 мільйон разів на місяць, виявився шкідливим — версія 0.23.3 викрадала облікові дані користувачів. Розробники закликають терміново оновити пакет до безпечної версії 0.23.4 та перевірити системи на сліди атаки. Ця подія підкреслює зростаючу загрозу атак на ланцюги постачання у світі відкритого коду. Фахівцям із безпеки радять негайно провести аудит і змінити всі скомпрометовані ключі та токени.

Відкритий пакет викрав облікові дані користувачів

Джерела (1)

More from Кібербезпека • Приватність

-

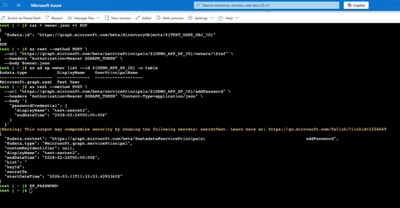

Microsoft виправила вразливість ролі AI-агента

Компанія Microsoft усунула критичну вразливість у платформі Entra ID, виявлену фахівцями Silverfort, через яку роль Agent ID Administrator могла дозволити захоплення будь-яких сервісних облікових записів. Ця помилка відкривала шлях до ескалації привілеїв і повного контролю над орендою, особливо якщо малися високопривілейовані сервісні принципали. Оновлення, впроваджене 9 квітня 2026 року, тепер блокує призначення власників поза межами AI-агентів, закриваючи цю небезпечну прогалину. Організаціям радять ретельно відстежувати використання привілейованих ролей і зміни у сервісних обліковках.

-

Medtronic підтвердила масштабну кібератаку

Світовий лідер у виробництві медичного обладнання, компанія Medtronic, підтвердила кібератаку після заяви хакерської групи ShinyHunters про викрадення понад 9 мільйонів записів з персональними даними. За інформацією компанії, атака торкнулася корпоративних IT-систем, але не вплинула на безпеку пацієнтів чи роботу продуктів. Наразі триває розслідування, і у разі підтвердження витоку особистих даних постраждалим нададуть підтримку. Ця подія підкреслює загрози кібербезпеці у сфері медичних технологій.

-

Активна експлуатація вразливості Windows Shell

Microsoft підтвердила активне використання серйозної вразливості Windows Shell під кодом CVE-2026-32202, що дозволяє зловмисникам викрадати конфіденційну інформацію без взаємодії користувача. Ця проблема виникла через неповне оновлення у лютому і використовується пов’язаною з Росією групою APT28 через шкідливі ярлики Windows. Уразливість дає змогу автоматично встановлювати SMB-з’єднання та перехоплювати хеші автентифікації. Користувачам радять негайно встановити останні патчі для захисту.

-

Checkmarx підтверджує витік даних GitHub

Компанія Checkmarx підтвердила витік даних зі свого репозиторію GitHub після атаки на ланцюг постачання 23 березня 2026 року. Група кіберзлочинців LAPSUS$ опублікувала на темному вебі вихідний код, API-ключі та дані співробітників, але інформація клієнтів не постраждала. Злом стався через шкідливе ПЗ, впроваджене в інструменти розробки, що зачепило й інші відкриті проєкти. Checkmarx заблокувала доступ до репозиторію та продовжує розслідування, обіцяючи негайно повідомити клієнтів у разі виявлення їхніх даних.

-

Уразливість Robinhood стала причиною фішингу

Зловмисники скористалися помилкою в процесі створення акаунту Robinhood, щоб надсилати фішингові листи з офіційної адреси noreply@robinhood.com, вводячи користувачів в оману щодо підозрілої активності на їхніх рахунках. Вони вставляли шкідливий HTML у метадані пристроїв, що дозволяло створювати переконливі фальшиві сповіщення з посиланнями на фішингові сайти. Robinhood підтвердив, що витоку даних не було, і виправив уразливість, вилучивши поле пристрою з листів. Користувачам радять видаляти такі повідомлення та не переходити за посиланнями.

-

У Канаді затримали трьох за масштабну SMS-шахрайство

Поліція Канади затримала трьох чоловіків, які організували шахрайську схему з використанням пристрою SMS blaster, що імітує мобільні вишки та розсилає фішингові повідомлення тисячам телефонів. За час роботи шахрайства було зафіксовано понад 13 мільйонів випадків порушення мережевого зв’язку, що ускладнювало доступ до екстрених служб. Це перший відомий випадок такого виду злочину в Канаді, підозрюваним висунуто 44 звинувачення. Влада закликає громадян бути обережними з підозрілими SMS і не переходити за сумнівними посиланнями.

-

GlassWorm повертається через розширення VS Code

Нова хвиля шкідливого програмного забезпечення GlassWorm атакує екосистему OpenVSX через 73 «сплячі» розширення VS Code, які спочатку виглядають безпечними, але після оновлення активують шкідливий код. Шість розширень вже підтвердили свою шкідливість, викрадаючи дані розробників та криптогаманці. Зловмисники підробляють іконки та назви, щоб обманути користувачів. Експерти радять перевірити встановлені розширення та змінити всі секрети, адже загроза залишається актуальною.

-

Злом ADT: дані 5,5 млн клієнтів під загрозою

Компанія ADT, один з лідерів домашньої безпеки, зазнала масштабного витоку даних, унаслідок якого постраждали особисті дані 5,5 мільйонів користувачів. Хакери з групи ShinyHunters отримали доступ через фішингову атаку на співробітника, зламавши його Okta SSO-аккаунт, викравши імена, телефони, адреси та частково номери соцстрахування і податкові ідентифікатори. Платіжна інформація та системи безпеки не були скомпрометовані. Компанія виявила інцидент 20 квітня і проводить розслідування, що підкреслює небезпеку голосового фішингу для корпоративних систем.

-

Голосові дипфейки б’ють по безпеці

У 2025 році кількість атак із використанням голосових дипфейків зросла на 680%, а в США зафіксували понад 100 000 випадків, що спричинили збитки понад 200 мільйонів доларів за чотири місяці. Зловмисники за допомогою штучного інтелекту імітують голоси керівників, змушуючи працівників погоджувати фіктивні перекази, як це сталося у Сінгапурі та компанії Arup. Інструменти для таких атак безкоштовні та легко обходять традиційні системи безпеки, тому головним захистом є навчання персоналу. Експерти радять впроваджувати суворі протоколи перевірки, щоб запобігти подібним шахрайствам.